Немного теории

Одна из причин обновить роутер — увеличение скорости интернета Логотипом Wi-Fi украшают устройства, способные работать по одному из стандартов беспроводной связи IEEE 802.11. Из них нас интересуют только 802.11g, 802.11n, 802.11ac. Старые и бюджетные устройства чаще всего используют стандарт 802.11g, характеризующийся скоростью передачи данных до 54 Мбит/с на рабочей частоте 2,4 ГГц.

Более новый и распространённый 802.11n способен работать при скоростях до 600 Мбит/с на частоте 2,4 или 5 ГГц. Наиболее совершенный на сегодняшний день стандарт 802.11ac доводит до потребителя поток со скоростью 6,77 Гбит/с и использует частоту 5 ГГц.

Все они обратно совместимы. N-девайсы могут подключаться к ac-сетям и работать, но, само собой, на более низких скоростях.

Практическая скорость сети Wi-Fi с одним передающим и одним использующим устройством как минимум в два раза ниже теоретической, которая указывается в описании стандарта.

Роутер одновременно общается только с одним устройством. Пока смартфон скачивает что-то, прочие устройства в сети находятся в режиме задержки. Задержки короткие, но могут быть ощутимы при использовании старого оборудования, его неправильной настройке или большом числе гаджетов, подключённых к сети.

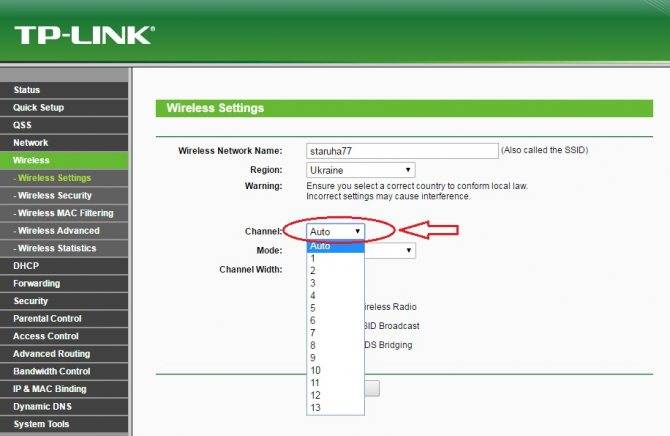

Кроме того, существуют дополнительные источники проблем — помехи. В многоквартирных домах основной их причиной становятся соседские роутеры. Сегодня их много, и для того чтобы они не мешали, необходимо использовать другие каналы передачи данных. Оптимальной скорости можно достичь, если между вашим и соседским каналом будет ещё как минимум пять (то есть, если соседский роутер на девятом канале, вам надо переключиться на четвёртый).

Ещё несколько источников помех: Bluetooth, СВЧ-печи и радионяни. Все они работают на частоте 2,4 ГГц и забивают канал. Недаром в некоторых планшетах и смартфонах нельзя одновременно использовать два интерфейса.

Беспроводная связь 802.11 устроена так, что максимальная скорость в сети из роутера и нескольких потребителей не может быть выше, чем у самого медленного устройства в этой сети.

Роутер GPON ONT RV6699

Модель Sercomm RV6699 – премиальный маршрутизатор от МГТС. Это одно из лучших устройств, которые предлагает компания. Предназначается для маршрутизации доступа клиентского оборудования к GPON сети провайдера. С его помощью можно открывать доступ к интернету компьютерам, телевизорам и мобильным гаджетам. Также предусмотрена поддержка цифрового ТВ и VoIP-телефонии.

Какие функции поддерживает маршрутизатор:

- Гигабитный коммутатор. Оснащается четырьмя портами.

- Беспроводная точка доступа. WiFi маршрутизатор функционирует на частотах 2.4 ГГц и /или 5 ГГц. Предусмотрена возможность создания гостевой сети.

- Шлюз, через который подключаются аналоговые телефоны.

- DHCP и DNS сервер.

Беспроводное соединение защищено по технологиям WEP, WPA/WPA2. Настройку устройства выполняют через панель управления.

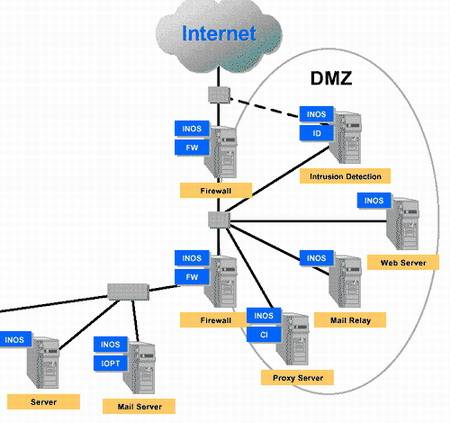

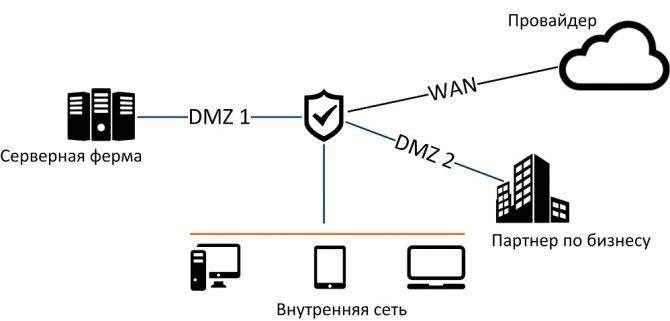

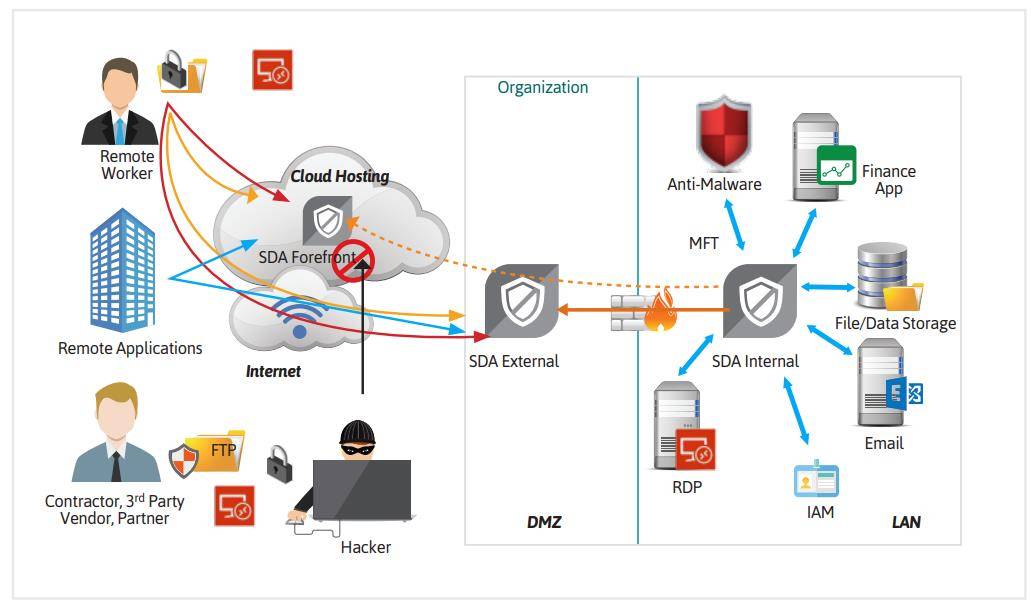

Конфигурации DMZ

В зависимости от требований к безопасности, DMZ может организовываться одним, двумя или тремя файрволами.

Конфигурация с одним файрволом

Файл:DMZ network diagram 1 firewall.svg Схема с одним файрволом.

Простейшей (и наиболее распространённой) схемой является схема, в которой DMZ, внутренняя сеть и внешняя сеть подключаются к разным портам маршрутизатора (выступающего в роли файрвола), контролирующего соединения между сетями. Подобная схема проста в реализации, требует всего лишь одного дополнительного порта. Однако в случае взлома (или ошибки конфигурирования) маршрутизатора сеть оказывается уязвима напрямую из внешней сети.

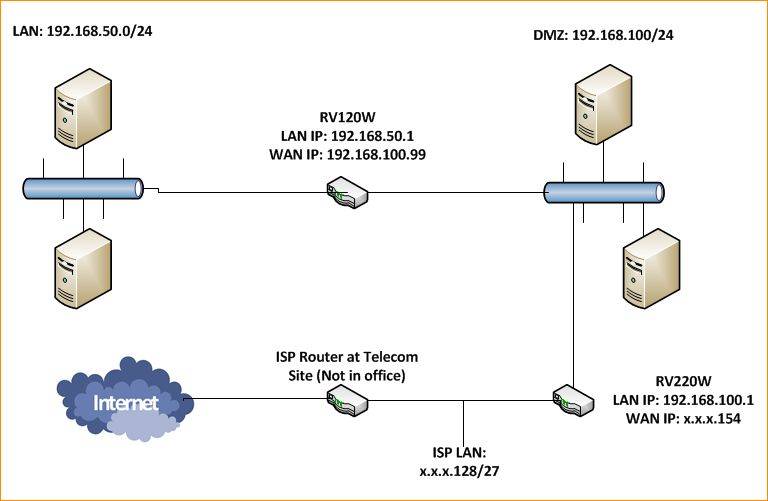

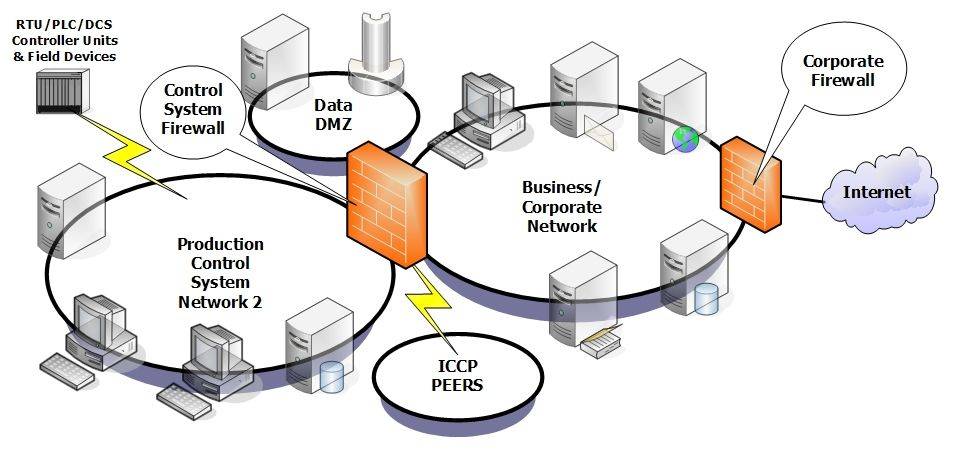

Конфигурация с двумя файрволами

Файл:DMZ network diagram 2 firewall.svg Схема с двумя файрволами и общим соединением.

В конфигурации с двумя файрволами DMZ подключается к двум маршрутизаторам, один из которых ограничивает соединения из внешней сети в DMZ, а второй контролирует соединения из DMZ во внутреннюю сеть. Подобная схема позволяет минимизировать последствия взлома любого из файрволов или серверов, взаимодействующих с внешней сетью — до тех пор, пока не будет взломан внутренний файрвол, злоумышленник не будет иметь произвольного доступа к внутренней сети, а взлом внутреннего файрвола не возможен без взлома внешнего файрвола.

Схема с двумя файрволами может быть организована как с общим подключением (когда между внешним и внутренним файрволами есть соединение), так и с раздельным (когда сервера имеют два сетевых порта, один из которых связан с внешним файрволом, а второй с внутренним). В последнем случае прямое взаимодействие между внешним и внутренним файрволами отсутствует.

Конфигурация с тремя файрволами

Существует редкая конфигурация с тремя файрволами. В этой конфигурации первый из них принимает на себя запросы из внешней сети, второй контролирует сетевые подключения DMZ, а третий — контролирует соединения внутренней сети. В подобной конфигурации обычно DMZ и внутренняя сеть скрываются за NAT (трансляцией сетевых адресов).

Одной из ключевых особенностей DMZ является не только фильтрация трафика на внутреннем файрволе, но и требование обязательной сильной криптографии при взаимодействии между активным оборудованием внутренней сети и DMZ. В частности, не должно быть ситуаций, в которых возможна обработка запроса от сервера в DMZ без авторизации. В случае, если DMZ используется для обеспечения защиты информации внутри периметра от утечки изнутри, аналогичные требования предъявляются для обработки запросов пользователей из внутренней сети.

Внедрите технологию Reverse Access

Подход от компании Safe-T — технология Reverse Access — сделает DMZ еще более безопасной. Эта технология, основанная на использовании двух серверов, устраняет необходимость открытия любых портов в межсетевом экране, в то же самое время обеспечивая безопасный доступ к приложениям между сетями (через файрвол). Решение включает в себя:

- Внешний сервер — устанавливается в DMZ / внешнем / незащищенном сегменте сети.

- Внутренний сервер — устанавливается во внутреннем / защищенном сегменте сети.

Роль внешнего сервера, расположенного в DMZ организации (на месте или в облаке), заключается в поддержании клиентской стороны пользовательского интерфейса (фронтенда, front-end) к различным сервисам и приложениям, находящимися во Всемирной сети. Он функционирует без необходимости открытия каких-либо портов во внутреннем брандмауэре и гарантирует, что во внутреннюю локальную сеть могут попасть только легитимные данные сеанса. Внешний сервер выполняет разгрузку TCP, позволяя поддерживать работу с любым приложением на основе TCP без необходимости расшифровывать данные трафика криптографического протокола SSL (Secure Sockets Layer, уровень защищенных cокетов).

Роль внутреннего сервера заключается в том, чтобы провести данные сеанса во внутреннюю сеть с внешнего узла SDA (Software-Defined Access, программно-определяемый доступ), и, если только сеанс является легитимным, выполнить функциональность прокси-сервера уровня 7 (разгрузка SSL, переписывание URL-адресов, DPI (Deep Packet Inspection, подробный анализ пакетов) и т. д.) и пропустить его на адресованный сервер приложений.

Технология Reverse Access позволяет аутентифицировать разрешение на доступ пользователям еще до того, как они смогут получить доступ к вашим критически-важным приложениям. Злоумышленник, получивший доступ к вашим приложениям через незаконный сеанс, может исследовать вашу сеть, пытаться проводить атаки инъекции кода или даже передвигаться по вашей сети. Но лишенный возможности позиционировать свою сессию как легитимную, атакующий вас злоумышленник лишается большей части своего инструментария, становясь значительно более ограниченным в средствах.

Что такое режим моста или режим бриджа?!

Большинство модемов — как ADSL-модемы, так и оптические терминалы GPON ONT — умеют работать в двух режимах:

1) «Режим маршрутизатора», при котором модем сам подключается к сети провайдера и раздает Интернет на подключенные устройства.

2) «Режим моста (режим бриджа)». Это более простой режим в разрезе логической роли устройства в сети. Смысл этого режима в том, что модем выступает как бы проводником между сетью провайдера и компьютером абонента.

Другими словами, при таком варианте настройки, модем работает только на канальном уровне (L2) и отвечает только за канал между оборудованием доступа провайдера и Вашим компьютером. Главный минус режима моста (бридж) заключается в том, что со стороны абонента только одно устройство может подключиться в Интернет. Есть конечно исключения, но они весьма редки.

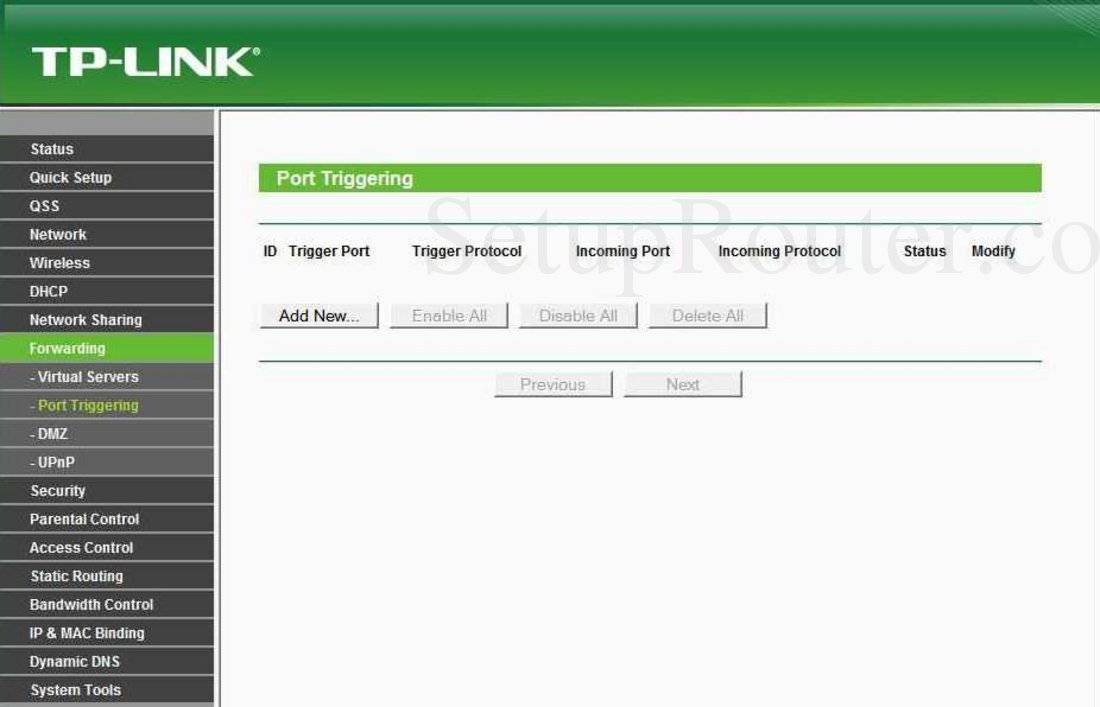

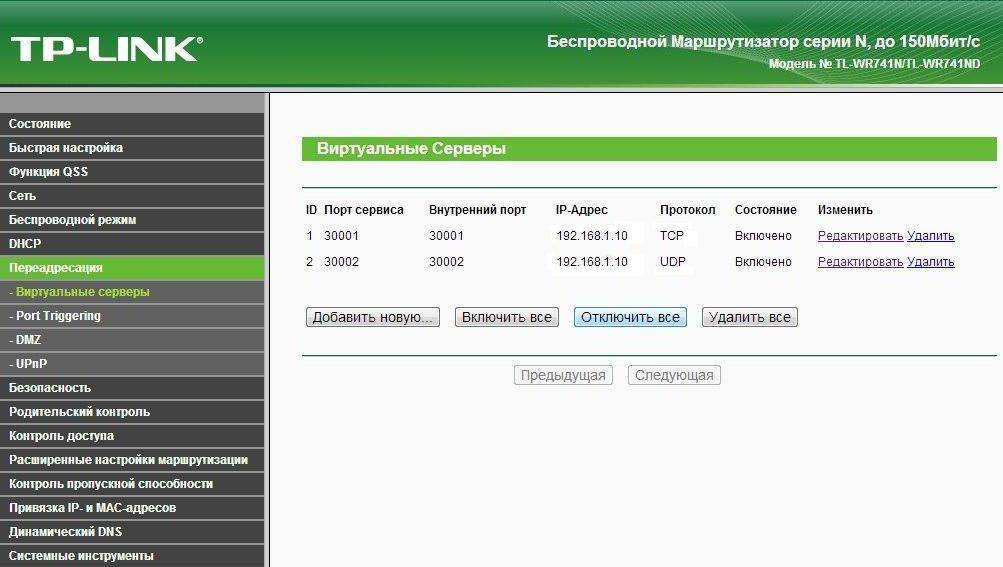

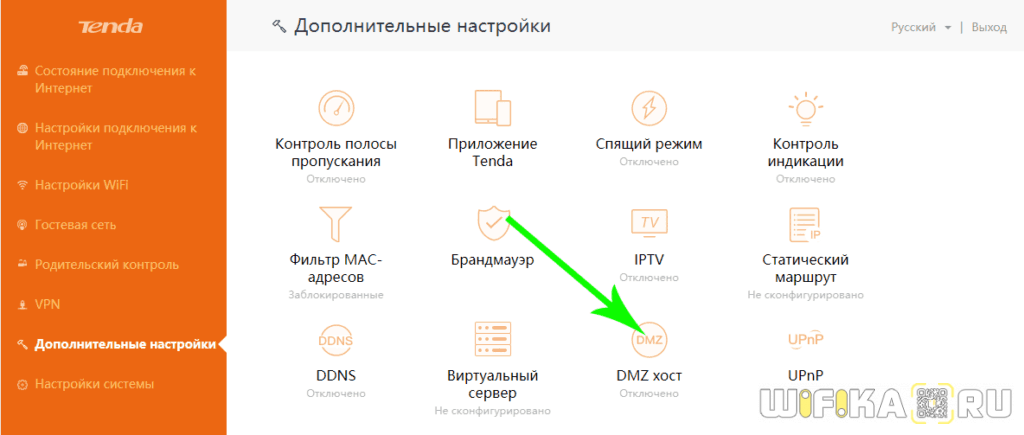

Как Создать DMZ Хост и Виртуальный Сервер На Роутере TP-Link, Asus, Zyxel Keenetic, Tenda?

В этой статье я расскажу, что такое DMZ хост или сервер на роутере. А также как открыть порты с помощью функции DMZ. Раз вы уже читаете эту статью, то наверняка вы уже знаете, что такое виртуальный сервер и для чего это нужно делать. Если нет, то читаем тут. Если коротко — то открыть порт на роутере нужно в том случае, когда вы с компьютера обмениваетесь файлами с другими пользователями интернета. Например, для работы запущенного на домашнем ПК FTP-сервера, либо торрент-клиента, либо сетевой игры. В этой статье мы научимся открывать сразу все порты при помощи так называемого DMZ-хоста на примере роутеров TP-Link, Asus, Zyxel Keenetic и Tenda

Установка постоянного локального адреса на сервер

Приступим. Во-первых установим постоянный ip для нашего сервера в локальной сети. По идее изначально используется DHCP (протокол, по которому каждое устройство в сети получает относительно случайный ip адрес, а нам нужен постоянный для сервера, чтобы роутер всегда знал куда отправлять внешние запросы)

Смотрим интерфейс, который мы используем, с помощью

В зависимости от того какой тип соединения мы используем (кабель или wi-fi) выбираем файл в катологе

И настраиваем его примерно так:

– название нашего устройства по которому идет подключение

Здесь важно понимать что означают строки:

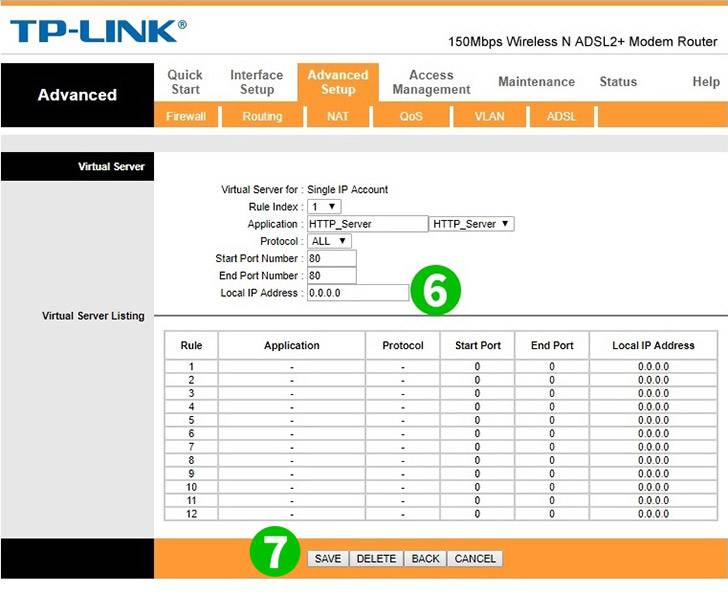

(6) – адрес нашего сервера в локальной сети, как раз то что мы делаем постоянным

означает маску сети (255.255.255.0), в данной ситуации первые 3 числа должны совпадать с локальным адресом роутера, а последнее число произольно. Я выбрал адрес 192.168.1.200

– шлюз нашей сети, то есть роутер

Его адрес 192.168.1.1, обычно он общий для всех роутеров одного провайдера, так что погуглите (иногда его адрес указывается там же где и пароль от wi-fi)

в строке (9) указываем тот же адрес что и в (простите, но я беспонятия что это)

и указывают, что мы не будем использовать протокол DHCP

На этом этапе возможно потребуется проверка:

На сервере:

Чтобы следить за тем кто нас пингует.

И пингуем его с другого пк внутри локальной сети по адресу .

Также строит проверить есть ли доступ к интернету у нашего ноутбука-сервера: используем команду с доменом .

Все это подробно описано в этой статье для Ubuntu, для других дистрибутивов гуглите “Установка статического ip <название дистрибутива>”.

Все работает? Идем дальше!

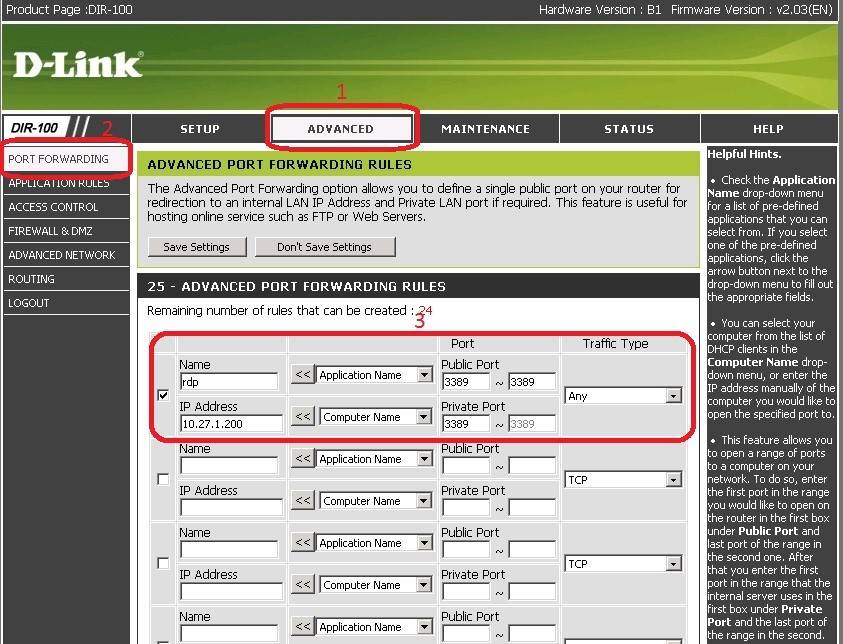

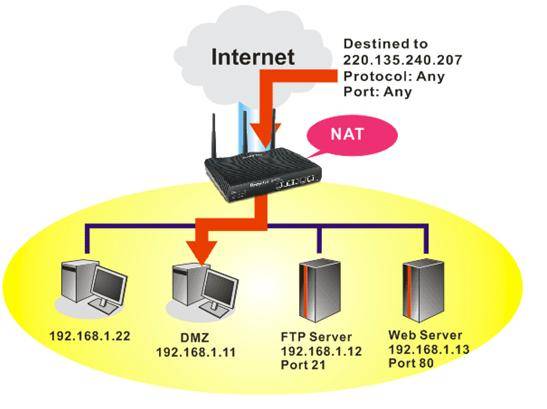

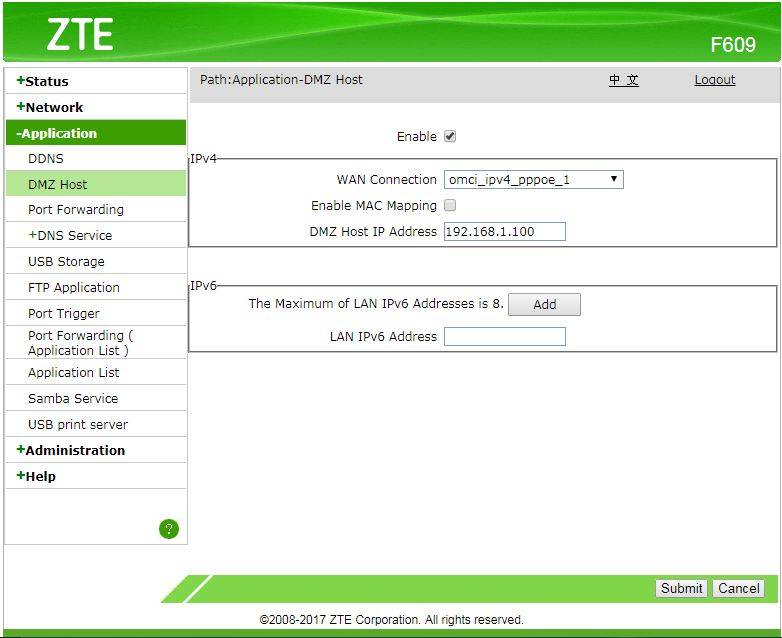

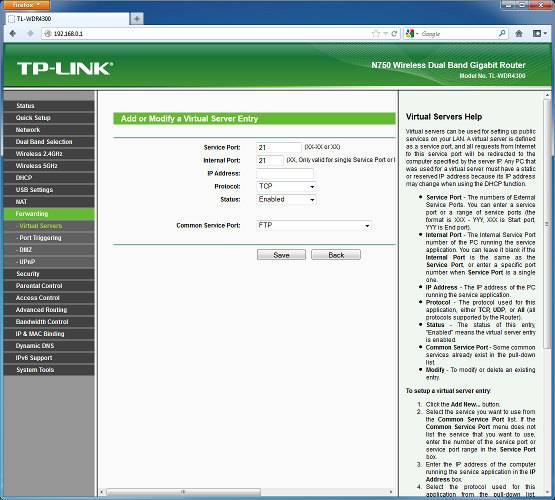

Как использовать сервер DMZ на маршрутизаторе?

С помощью описанного выше методы мы с помощью роутера открываем лишь один порт для одного устройства в сети. Через DMZ-хост можно открыть сразу несколько портов. Однако, делать это нужно лишь в крайних случаях, так как в таком случае устройство оказывается абсолютно открытым для доступа из интернета. Однако иногда это делать необходимо, например, для настроек просмотра камер видеонаблюдения, подключенных через регистратор, или для организации игрового сервера.

Приведу пример — часто при подключении регистратора видеонаблюдения по умолчанию используется порт 80 и поменять его в настройках просто невозможно. В то же самое время на маршрутизаторе этот порт также занят и перенаправить его не получится. В этом случае на помощь приходит DMZ-хост на роутере.

Что такое DMZ в роутере и как настроить демилитаризованную зону

Функциональные возможности Wi-Fi роутера довольно широки, но некоторые опции этого сетевого устройства совсем незнакомы некоторым пользователям. Безусловно определенные функции в интерфейсе устройства рядовым юзерам ни к чему, но если нужно решить нетривиальные задачи, то знать о них просто необходимо. Например, геймерам, имеющим дома игровой сервер или обезопасившим себя системой видеонаблюдения, чтобы открыть доступ к DVR видеорегистратору следует знать, что такое DMZ в роутере и как настроить виртуальную зону.

Многие рекомендуют в таких случаях сделать проброс портов. Это действительно актуально, но в этом случае есть риск столкнуться с некоторыми проблемами. Нередко под видеорегистратор для веб-интерфейса используется 80-тый порт, который изменить нельзя и вместе с этим на маршрутизаторе он тоже занят, а значит проброс портов в этом случае неактуален. Есть бывалые ребята, которые перенаправляют сетевой поток с участием брандмауэра, но на мой взгляд лучше воспользоваться встроенной в роутер опцией DMZ.

DMZ — это аббревиатура от выражения DeMilitarized Zone, что переводиться как Демилитаризованная зона. По сути это специализированный локальный сегмент сети, который содержит в себе общедоступные сервисы с полным открытым доступом для внутренней и внешней сети. Одновременно с этим, домашняя (частная) сеть остается закрытой за сетевым устройством и никаких изменений в ее работе нет.

После активации этой функции, ДМЗ-хост будет доступен из Всемирной сети с полным контролем над своей безопасностью. То бишь, все открытые порты, находящиеся в этой зоне, будут доступны из Интернета и локальной сети по доверенному IP-адресу. Таким образом DMZ обеспечивает необходимый уровень безопасности в локальной сети и дает возможность свести к минимуму ущерб в случае атаки на общедоступный (добавленный в ДМЗ) IP. Как вы понимаете, атакующий имеет только доступ к устройству, которое добавлено в Демилитаризованную зону.

Если вы добавили в эту зону регистратор, то можно просто изменить пароль, а вот игровой сервер нуждается в дополнительной настройке контроля и фильтрации в брандмауэре. Следует сказать, что, например, для компьютера, который добавлен в качестве узла DMZ, нужно отключить функцию DHCP-клиента (автоматическое получение IP-адреса) и присвоить ему статический IP. Это необходимо сделать из-за того, что функция DHCP может менять IP-адрес устройства.

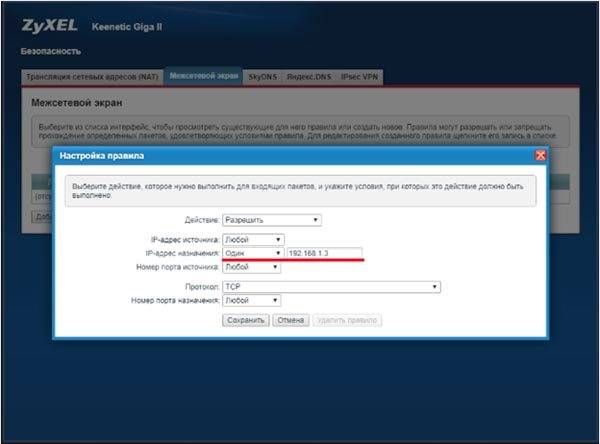

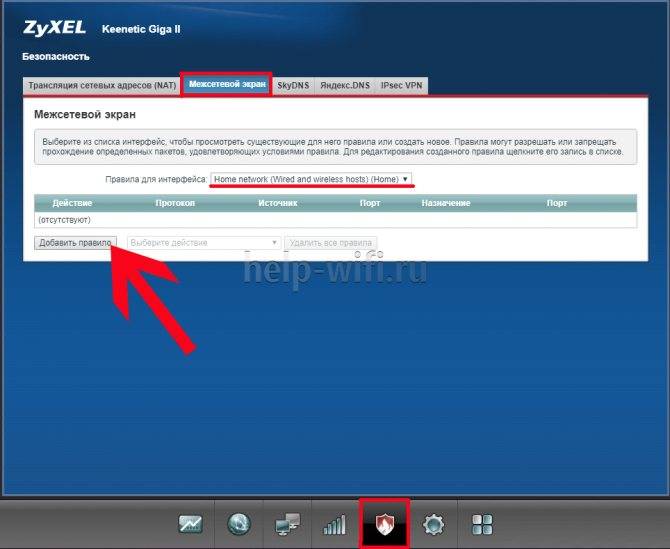

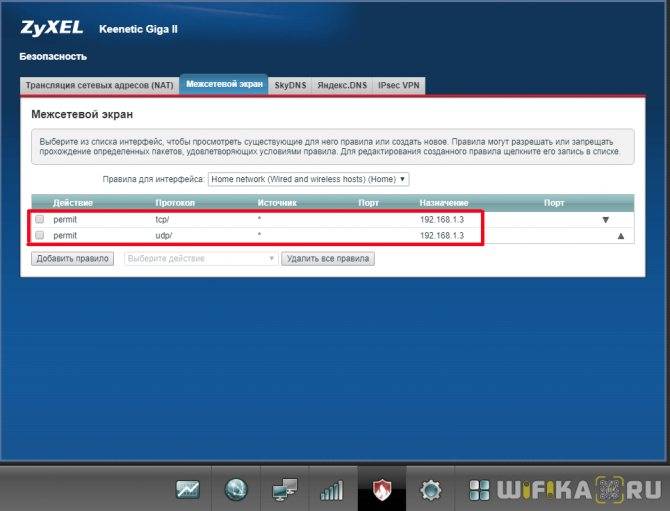

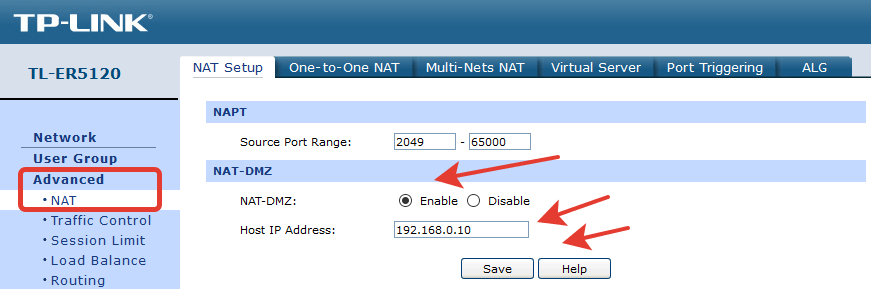

Переадресация всех портов на хост локальной сети (организация DMZ-хоста)

Иногда возникает задача в локальной сети интернет-центра Keenetic организовать DMZ-хост (это может быть веб-сервер, сетевой видеорегистратор, IP-камера или другое устройство), у которого открыты все порты и таким образом предоставить полный удаленный доступ к нему из Интернета. DMZ-хост это не сегмент DMZ, т.к. хост с открытыми портами не изолируется от внутренней сети и не защищен встроенными средствами безопасности (межсетевым экраном и механизмом трансляции адресов NAT).

NOTE: Важно!

1. Переадресация портов будет работать только в том случае, если интернет-центр использует белый (публичный) IP-адрес для выхода в Интернет. Дополнительную информацию вы найдете в статье «В чем отличие «белого» и «серого» IP-адреса?»

2. Рассматриваемый в данной статье пример является частным случаем и не лучшим вариантом с точки зрения безопасности соединения. Этот вариант используйте, только если не знаете, какие порты и протоколы используются на сервере или сетевом устройстве. В этом случае безопасность должна осуществляться непосредственно средствами устройства, на котором открыты все порты. Мы рекомендуем в переадресации портов открывать только определенные порты и протоколы, которые необходимы для работы сервера или сетевого устройства.

Перед настройкой правила переадресации портов зарегистрируйте устройство в интернет-центре на странице «Список устройств» и включите опцию «Постоянный IP-адрес», указав для этого хоста локальный IP.

Затем на странице «Переадресация» нужно создать правило проброса всех портов.

Включите правило переадресации портов.

В поле «Вход» нужно правильно указать значение. Выберите подключение или интерфейс, через который роутер Keenetic получает доступ в Интернет и на котором используется публичный IP-адрес (в нашем примере это «Провайдер»). В большинстве случаев следует выбирать интерфейс «Провайдер». Если у вас подключение к Интернету осуществляется через подключение с авторизацией PPPoE, PPTP или L2TP, нужно выбрать соответствующее подключение.

В поле «Выход» выберите устройство, подключение или интерфейс, которому будет переадресован подходящий трафик (в нашем примере это зарегистрированный в домашней сети компьютер Server).

В поле «Протокол» выберите значение «TCP/UDP (все порты и ICMP)» из списка предустановленных (это значение находится первым в списке).

В поле «Расписание работы» можно добавить расписание, по которому будет работать данное правило.

NOTE: Важно! Дополнительную настройку межсетевого экрана производить не нужно, т.к. при использовании правила переадресации интернет-центр самостоятельно открывает доступ по указанным портам и протоколам. Если переадресация портов по какой-то причине не заработала, обратитесь к статье «Что делать, если не работает переадресация портов?»

Если переадресация портов по какой-то причине не заработала, обратитесь к статье «Что делать, если не работает переадресация портов?».

Пользователи, считающие этот материал полезным: 4 из 5

Настройка

Прежде чем приступить к настройке DMZ скажу несколько моментов. В домашних маршрутизаторах нет полноценной возможности создать демилитаризованную зону, так как данные аппараты для этого не предназначены. Да — данная настройка есть, но она позволяет делать полностью открытыми порты только для одного сегмента сети. Но чаще всего этого становится достаточно. Например, если вам нужно иметь доступ к нескольким камерам, то лучше подключить их к видеорегистратору, на который вы и будете делать доступ.

Все настройки делаются в Web-интерфейсе, куда можно попасть, введя IP или DNS адрес интернет-центра в адресную строку любого браузера. Чаще всего используются адреса: 192.168.1.1 или 192.168.0.1. Также этот адрес можно посмотреть на этикетке под корпусом самого аппарата.

Что предлагает МГТС

Настраивать сетевое оборудование МГТС для интернета в Можайске достаточно просто. Брендированные маршрутизаторы – это сетевое оборудование абонентов. С его помощью можно подключиться к телефонной связи и получать доступ к интернету. С помощью роутеров МГТС пользователи могут также смотреть интернет-телевидение. Основная функция девайса – передавать сигнал, с помощью которого осуществляется подключение.

На сегодня компания предлагает несколько моделей для интернета на дачу в Московской области. Выбирать можно самостоятельно, учитывая собственные потребности. Преимущество провайдера в том, что предусмотрена возможность подбирать подходящий маршрутизатор. За относительно небольшую сумму вы можете приобрести сетевой прибор, который будет функционировать на высокой скорости. Устройство работает с высокоскоростными пакетами.

Минимальный скоростной показатель составляет тридцать мегабит в секунду, а максимальный – 200 Мбит/сек.

Установка и настройка сетевого оборудования МГТС даст возможность пользоваться круглосуточным доступом к интернету. Ниже подробно рассмотрим особенности роутера модели SERCOM RV6699.

Что такое DMZ и как его включить в роутере

;;

Перейти к содержанию

На чтение 8 мин. Просмотров 819

Максим aka WisH

Высшее образование по специальности «Информационные системы». Опыт работы системным администратором — 5 лет.

Иногда нужно подключиться из интернета к какому-то устройству в своей сети. Это может быть файловый сервер для обмена данными, игровой сервер, камера или умная розетка. Просто так открыть доступ в локальную сеть любому желающему — не самая хорошая идея. Лучше использовать функцию dmz, она доступна во многих роутерах. С такой опцией маршрутизатора сталкивался не каждый, и многие не знают, что такое dmz в роутере.

Что такое DMZ

Является физическим или виртуальным сервером, служащим как буфер между локальной сетью и интернетом. Применяется для предоставления пользователям локальной сети услуг электронной почты, удалённых серверов, веб-приложений и других программ, которые требуют доступ во Всемирную паутину. Для доступа к внутренним ресурсам извне нужно пройти процедуру авторизации, попытка войти для не авторизованных пользователей успехом не увенчается. В большинстве случаев это настройка маршрутизатора.

Название происходит от английской аббревиатуры, обозначающей демилитаризованную зону как барьер между враждующими территориями. Эта технология применяется, когда вы создаёте домашний сервер, доступ к которому должен осуществляться с любого компьютера, подсоединённого к интернету. Настоящая демилитаризованная зона используется в больших корпоративных сетях с высоким уровнем внутренней защиты. Домашние модели роутеров полностью открывают компьютер для доступа к интернету.

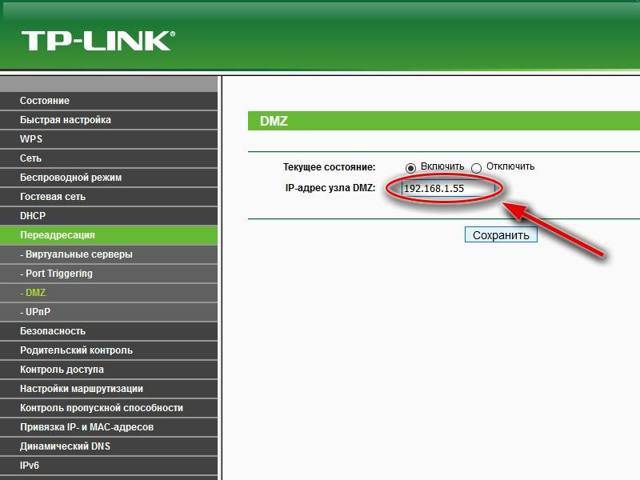

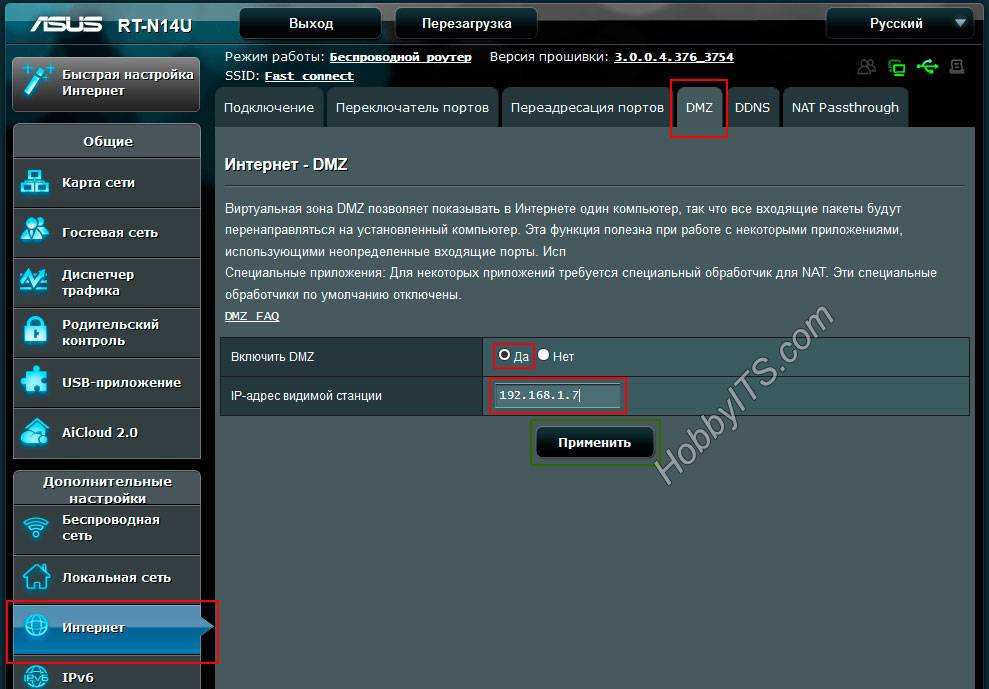

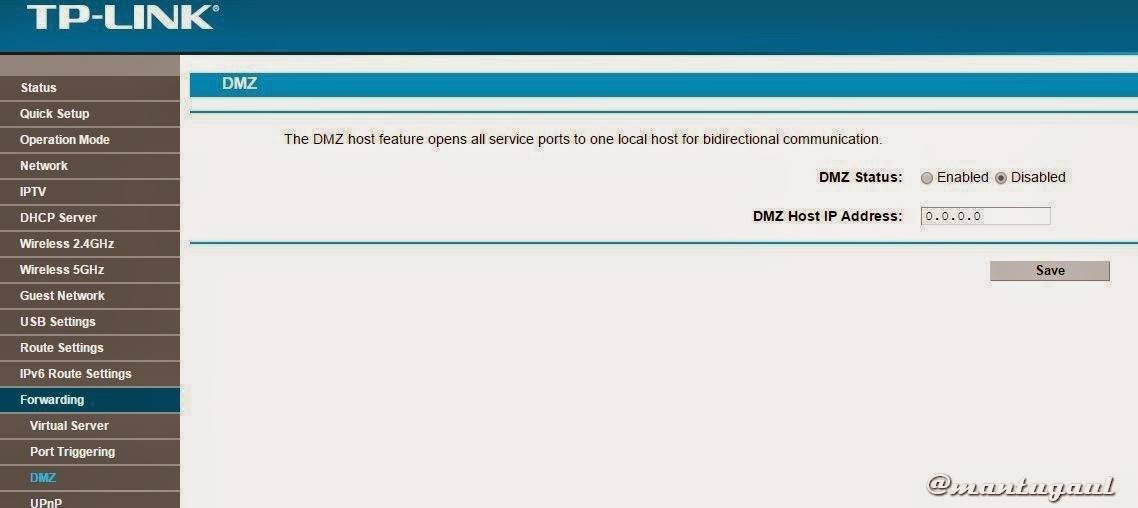

Настройка DMZ на роутере

Роутеры позволяют добавить в DMZ только одно устройство. Роутер должен получать «белый» IP-адрес. Только в этом случае будет возможен доступ к нему из глобальной сети. Информацию об этом можно получить у вашего интернет провайдера. Некоторые провайдеры бесплатно выдают внешний IP-адрес, но зачастую за эту услугу требуется дополнительная плата.

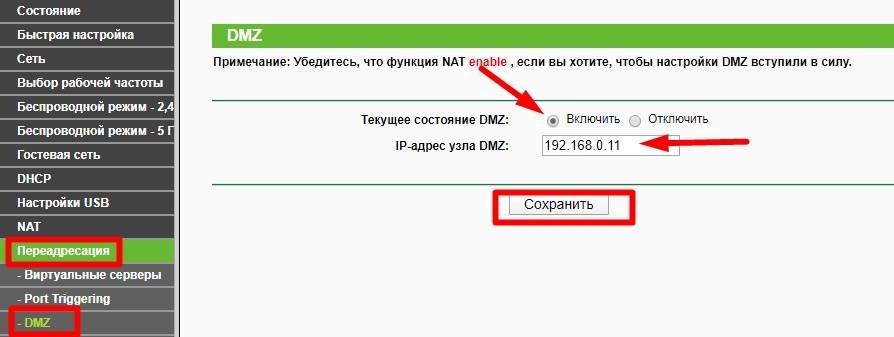

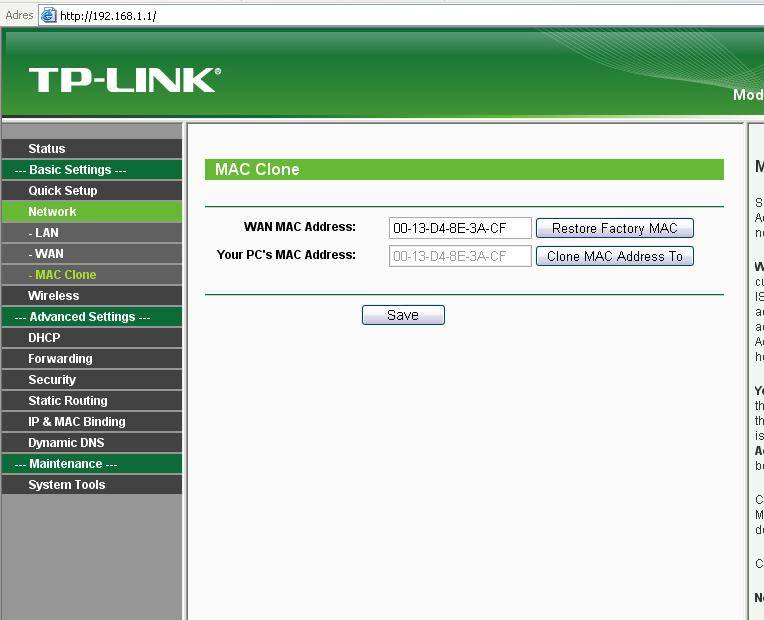

Установка статического IP-адреса

Добавить в DMZ можно только компьютер, имеющий статический IP-адрес. Поэтому первым делом меняем его. Для этого открываем свойства сетевого подключения и в настройках TCP/IP прописываем статический IP-адрес в диапазоне адресов вашей сети. Например, если у вашего роутера IP 192.168.0.1, то для компьютера можно указать 192.168.0.10. Маска подсети стандартная – 255.255.255.0. А в поле «Шлюз» нужно указать адрес вашего роутера.

Следует обратить внимание, что IP-адрес, заданный компьютеру не должен быть в диапазоне адресов, раздаваемых. На этом настройка компьютера завершена и можно переходить к настройкам роутера. На этом настройка компьютера завершена и можно переходить к настройкам роутера

На этом настройка компьютера завершена и можно переходить к настройкам роутера.

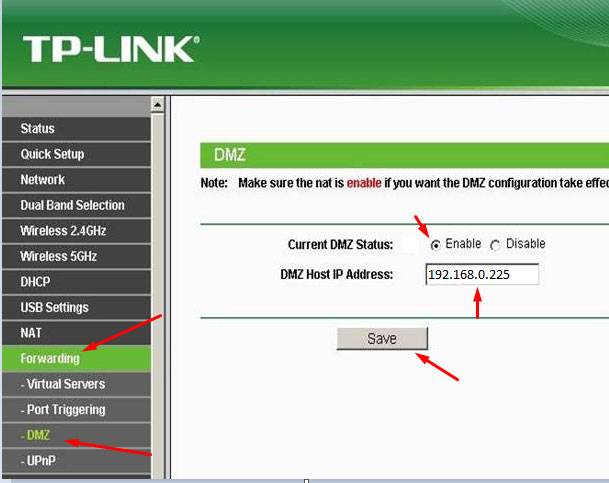

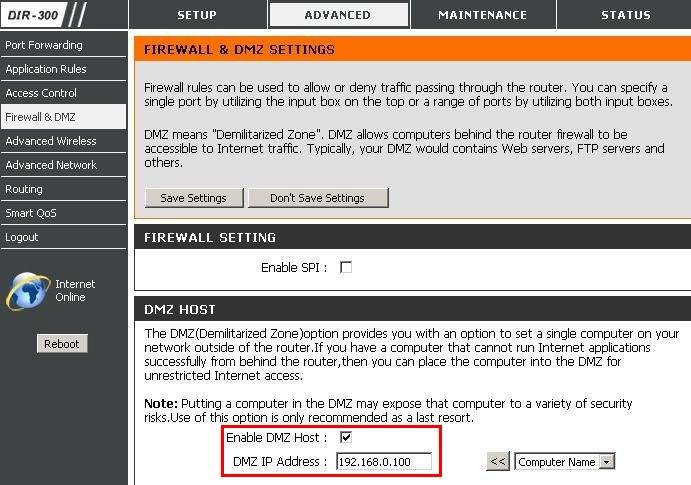

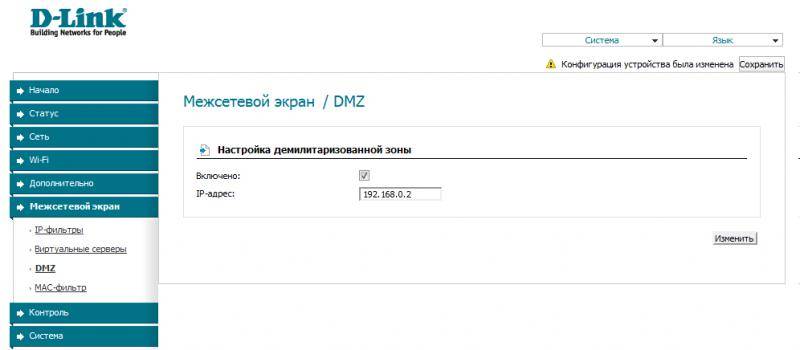

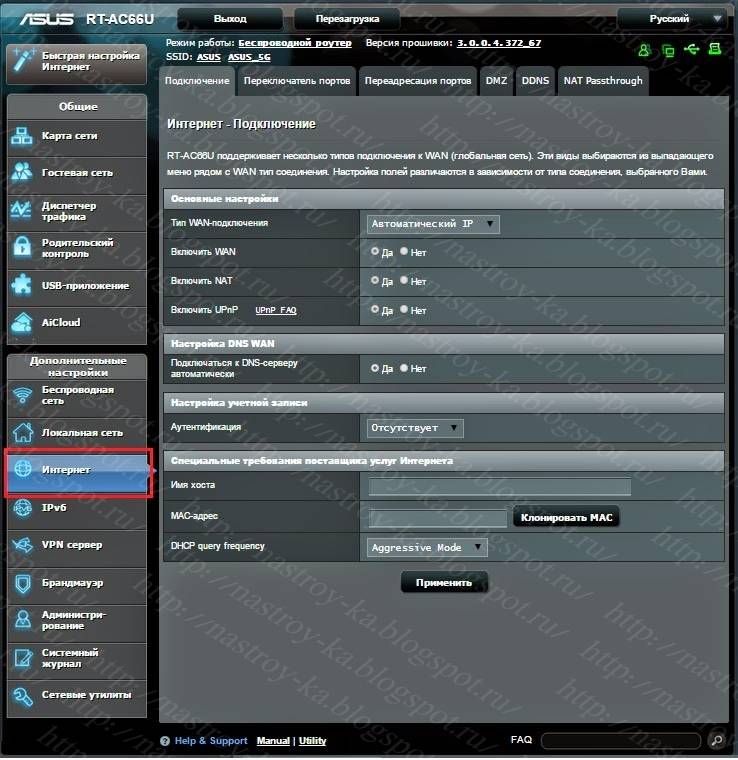

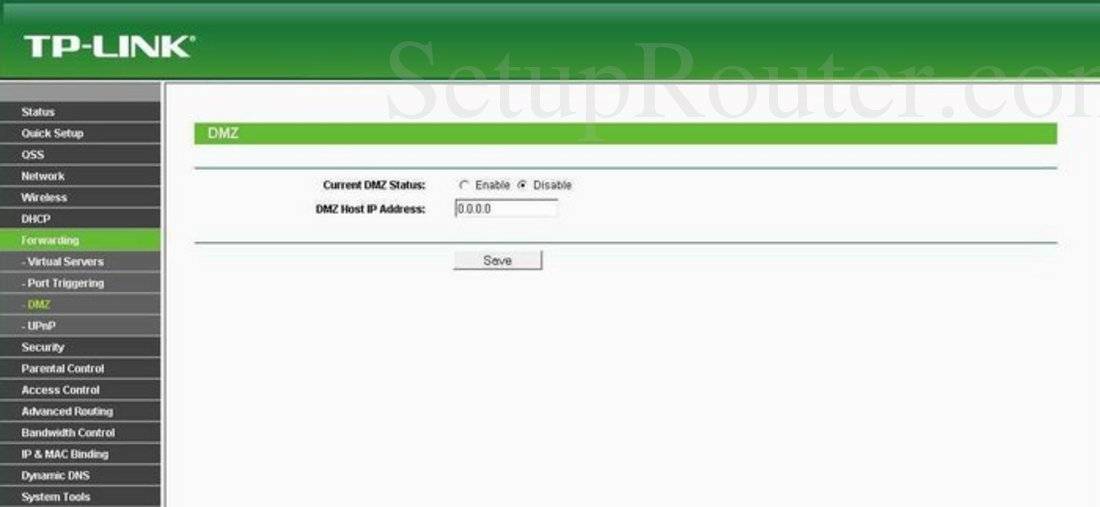

Настройка роутера

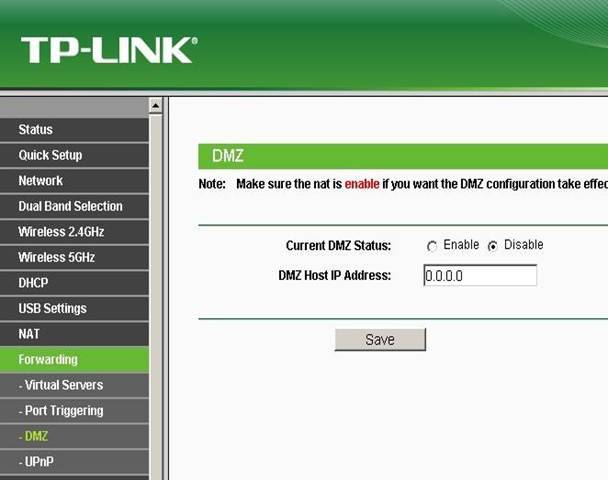

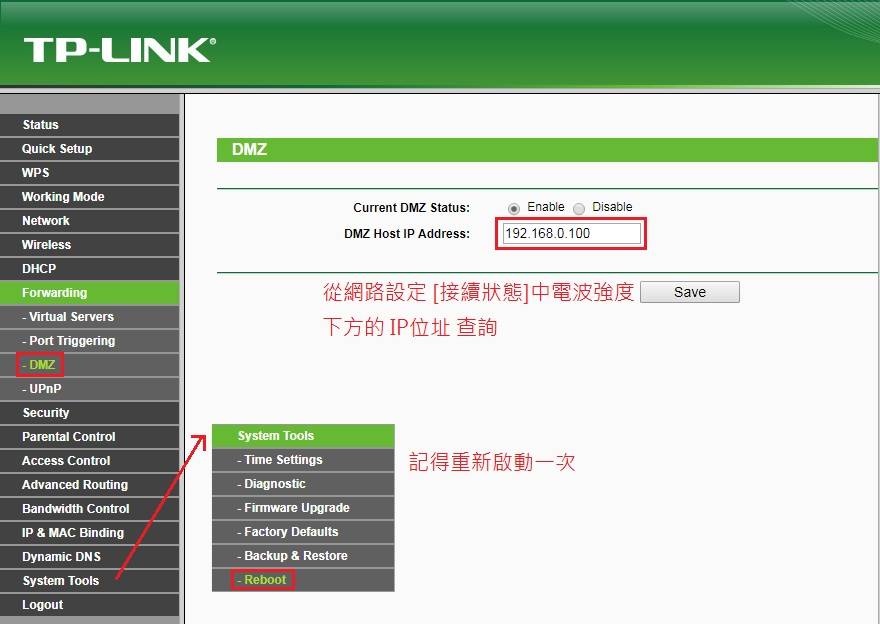

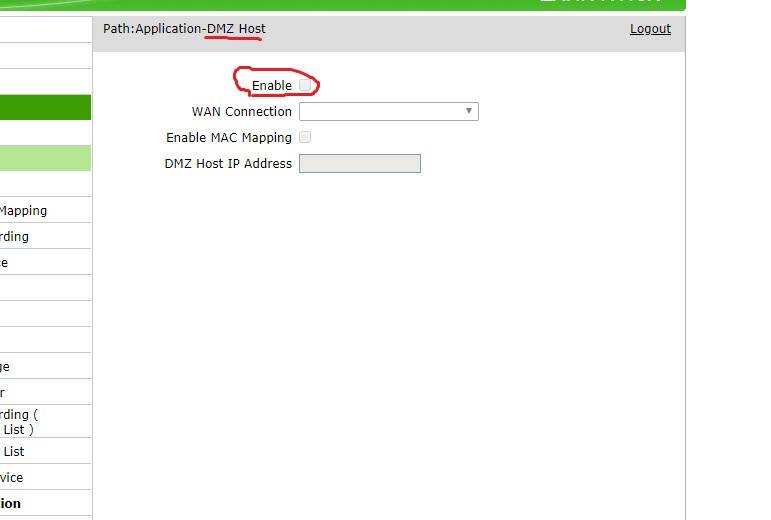

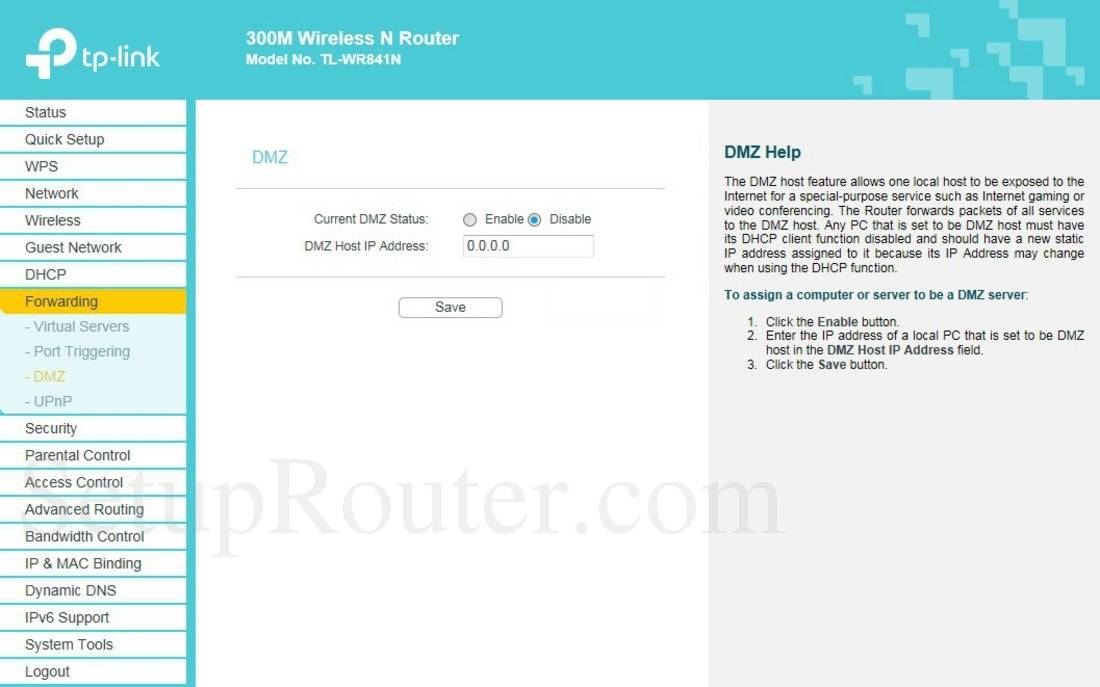

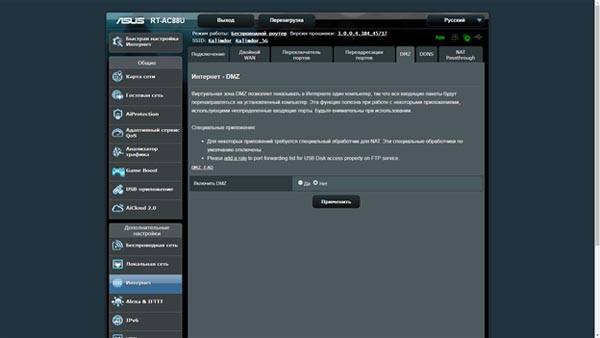

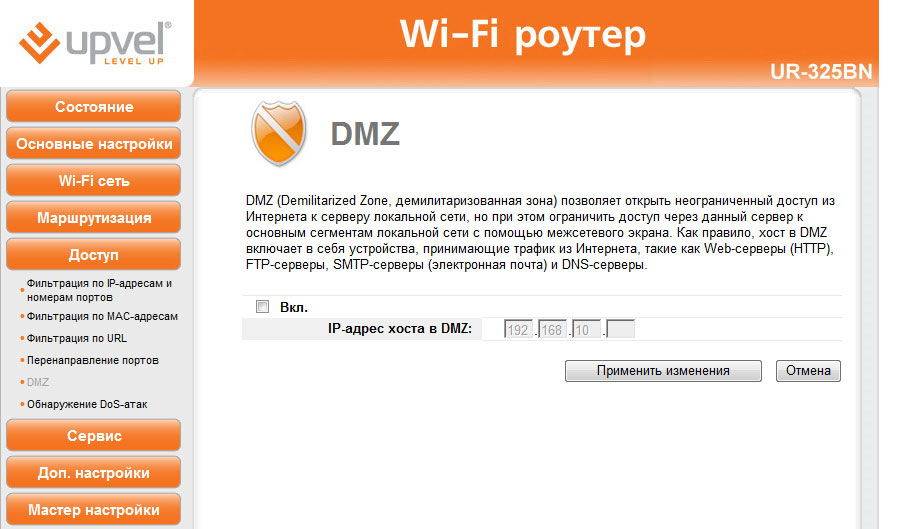

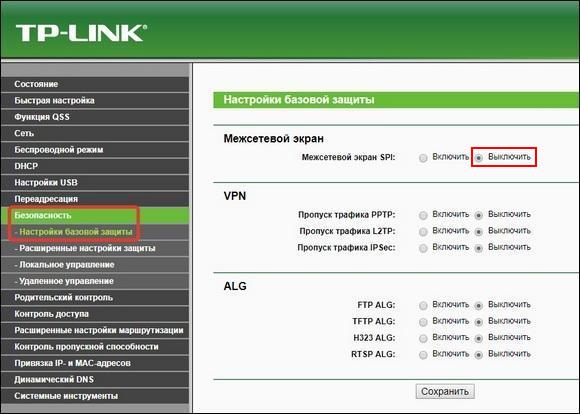

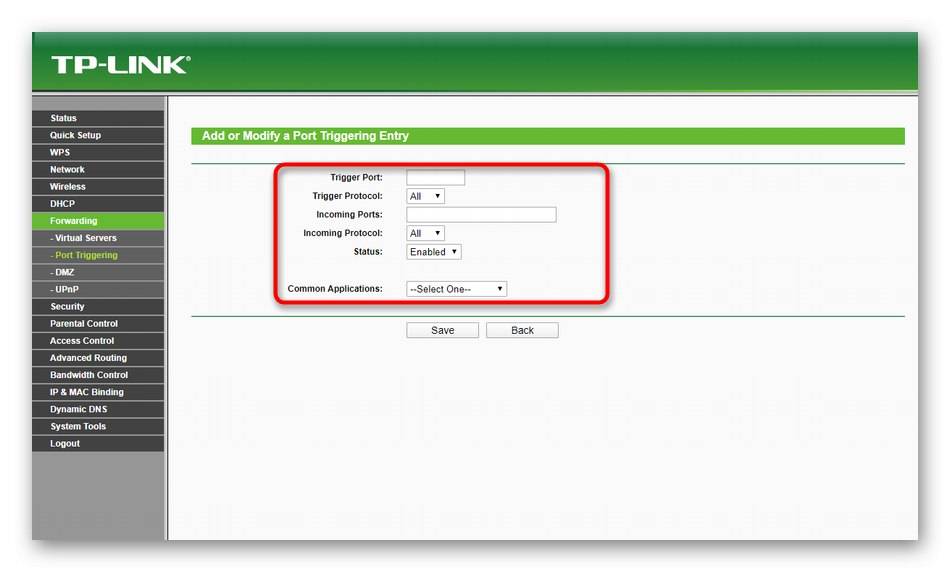

Первым делом DMZ на роутере нужно включить, поскольку по умолчанию она всегда отключена.

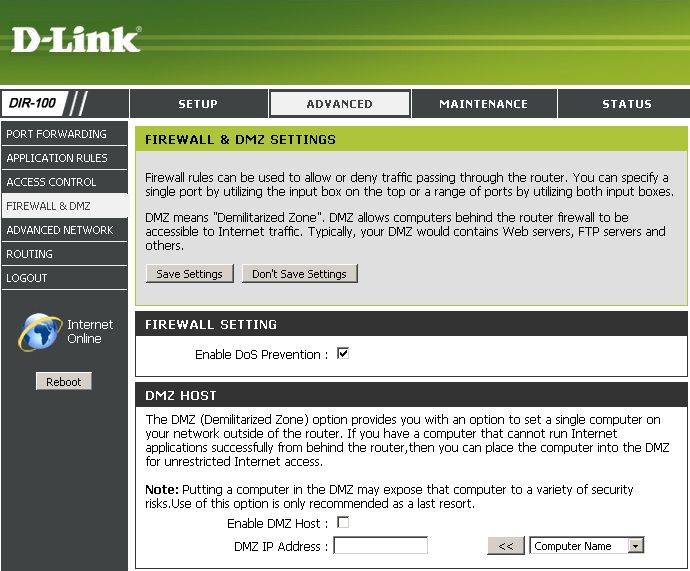

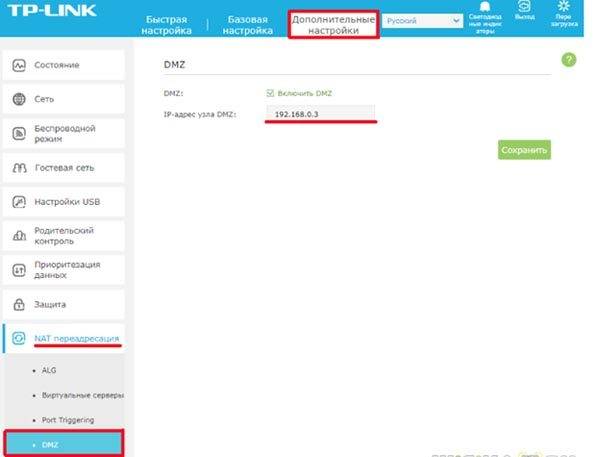

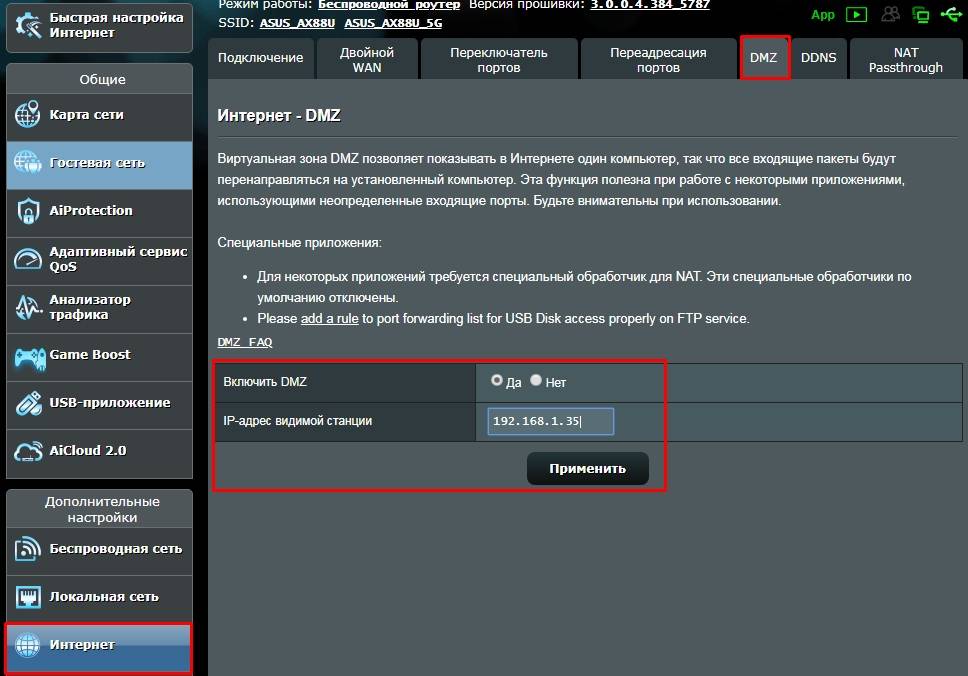

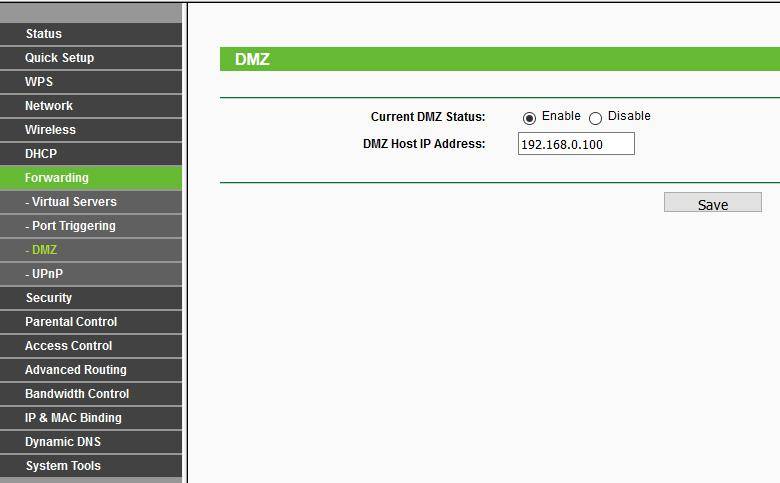

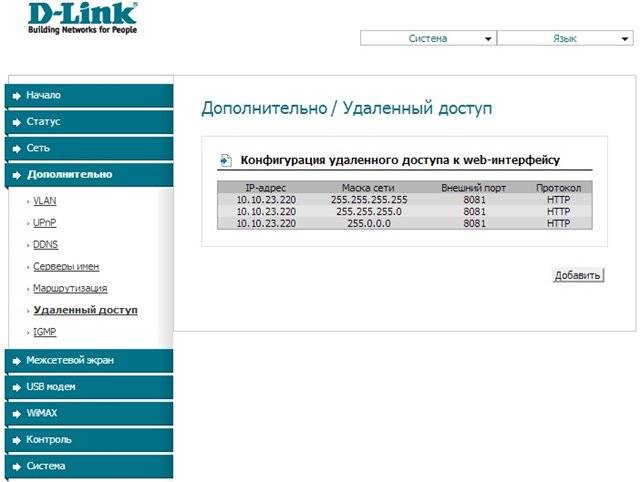

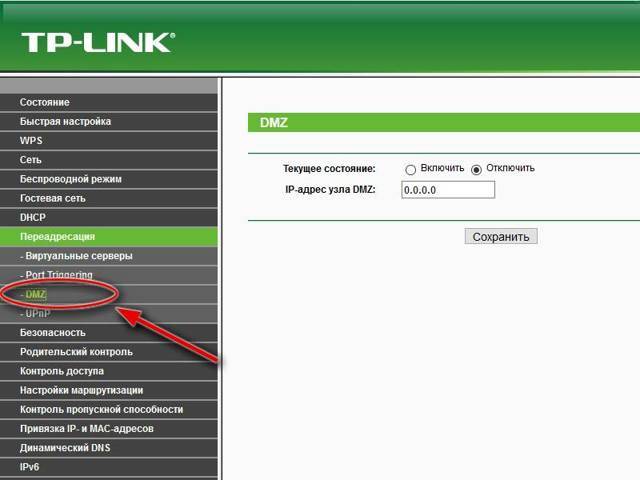

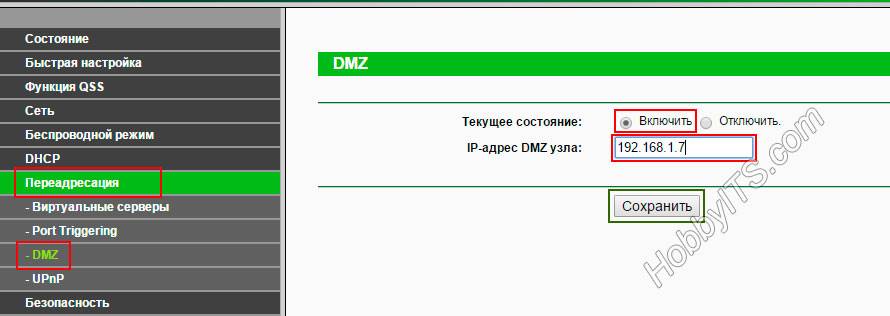

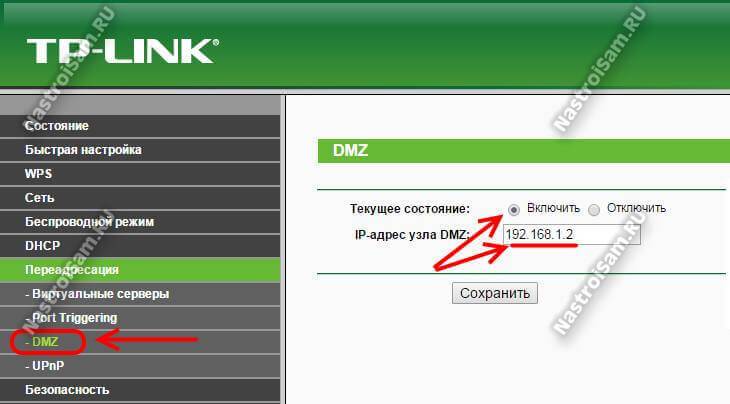

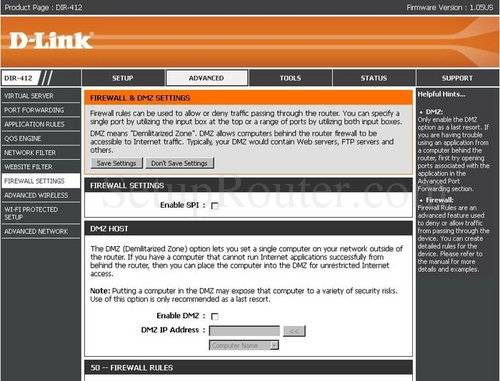

Находим соответствующий пункт меню в веб-интерфейсе устройства:

- На роутерах Asus нужная вкладка так и называется – DMZ.

- На роутерах TP-Link откройте пункт «Переадресация», а в нём будет подпункт DMZ.

- У D-Link ищите пункт «Межсетевой экран».

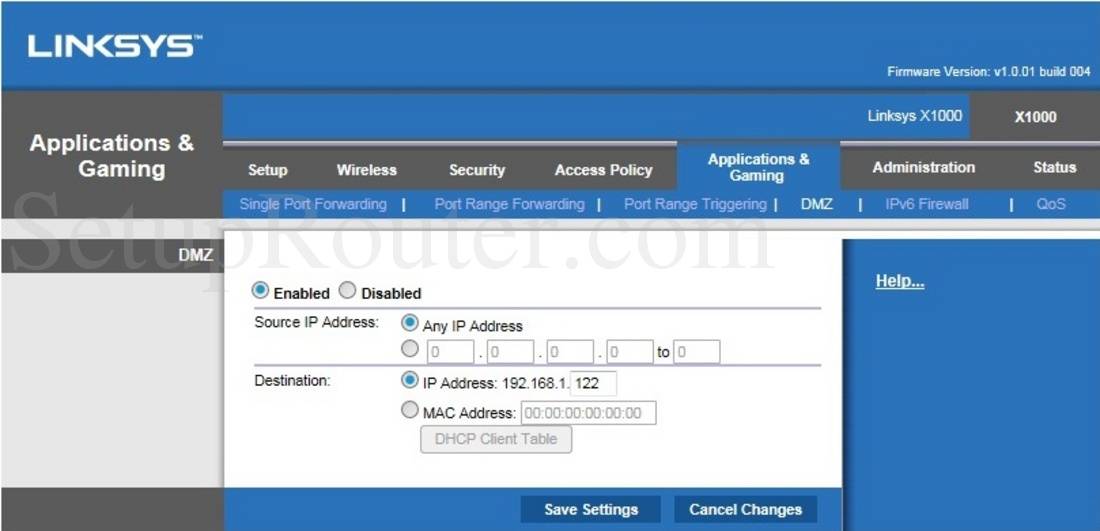

В любом случае на вкладке настроек нужно поставить галочку в поле «Включить». А рядом найти поле, которое называется «Адрес узла DMZ» или «Адрес видимой станции» (в зависимости от модели роутера могут быть другие варианты). В это поле вписываем статический адрес компьютера или другого устройства, которое нужно добавить в DMZ. В нашем случае это 192.168.0.10.

Сохраните настройки и перезапустите роутер. На этом всё: все порты на выбранном ПК открыты. Любая программа, которая использует входящие подключения, будет думать, что выходит в сеть напрямую. Все остальные программы будут работать в штатном режиме.

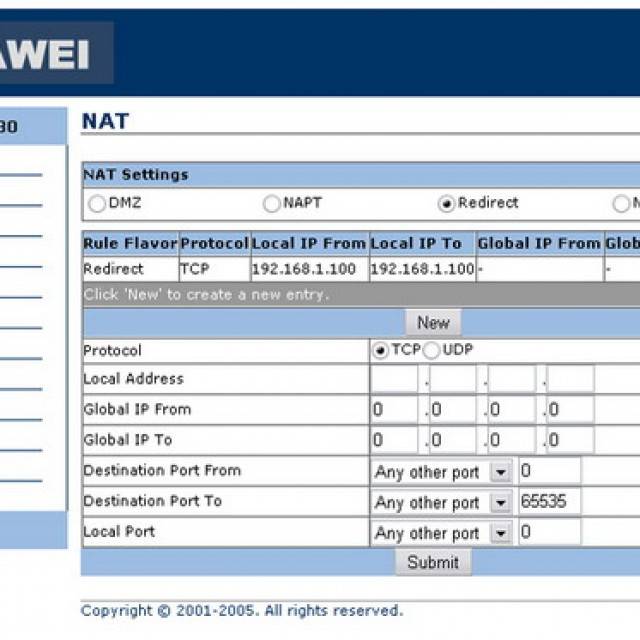

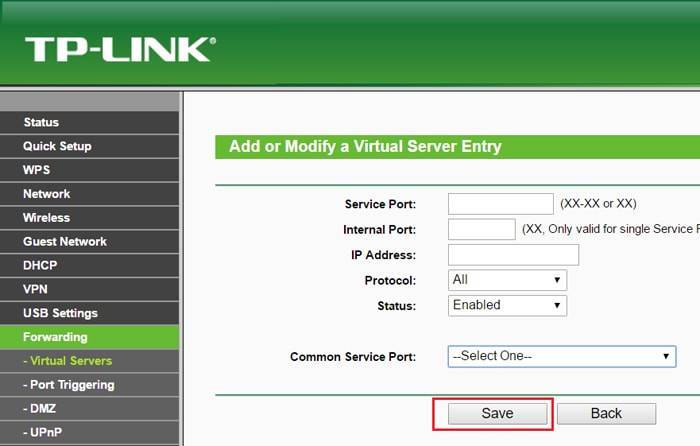

Ниже приведен пример настройки маршрутизатора с англоязычным интерфейсом.

Создание DMZ удобный способ упростить работу нужных программ, однако следует иметь в виду, что открытый доступ к ПК повышает риски сетевых атак и заражения вирусами.

Поэтому на устройстве, используемом в качестве узла DMZ, нужно обязательно установить файервол и антивирусную программу.

DMZ в роутере — это функция, которая позволяет открыть все внешние порты для конкретного IP из локальной сети роутера.

Обычно применяется для реализации удалённого доступа к конкретному устройству находящемуся за роутером. Особенно часто DMZ применяется для доступа из любой точки интернета к IP камерам или видеорегистратору, т.е. для видеонаблюдения.

Очень многие Wi_Fi роутеры имеют функцию предоставления доступа из внешней сети к устройствам в своей локальной сети (режим DMZ host, оно же exposed host). В этом режиме у устройства (компьютера, видеорегистратора, IP-камера, и т.д.) в локальной сети открыты все порты. Это не вполне соответствует каноническому определению DMZ, так как устройство с открытыми портами не отделяется от внутренней сети. То есть DMZ-хост может свободно подключиться к ресурсам во внутренней сети, в то время как соединения с внутренней сетью из канонического DMZ блокируются разделяющим их фаерволом, т.е. с точки зрения безопасности решение не самое лучшее. Следует помнить, что это всего один из способов организации доступа к устройству в другой локальной сети. Популярен ещё простой проброс портов. Его тоже поддерживает практически любой современный и не очень роутер. Но есть одно существенное отличие. С настройкой DMZ справится любой школьник, а вот проброс портов не так прост для человека, который делает подобное впервые.

DMZ — это комплексное решение, и теребуется несколько простых шагов для использования его. При реализации, к примеру, доступа из интернет к видеорегистратору требуется:

Ввести в настройках DMZ роутера IP видеорегистратора

Роутер должен получать от провайдера постоянный IP или должен использоваться DDNS

Почему для DMZ требуется именно постоянный IP адрес, и почему его можно заменить DDNS?

Видите как просто. В этом и есть удобство DMZ. Ещё одним плюсом является, возможность настройки маршрутизатора (роутера) не зная какой порт будет выбран для допустим видеорегистратора. И как следствие дальнейшая смена порта доступа, независимо от настроек маршрутизатора.